7月21日,国家安全部官方发布文章提醒《当心你身边的“隐形窃密通道”》。

在高度数字化的当下,网络安全的重要性已远超个人隐私范畴,不仅关乎企业商业秘密的保护,更直接影响国家安全的根基。而那些别有用心的设计或恶意植入的技术后门,正成为信息失泄密的重大隐患。

文中特别揭露了部分境外生产的芯片、智能设备及软件中可能存在的“技术后门”风险,指出这些隐蔽的窃密通道正严重威胁个人隐私、企业安全乃至国家安全。并呼吁公众提高警惕,共同构筑网络安全防线。

三类 “后门” 窃密手段需警惕

恶意自带:设备里的“内鬼”

一些境外生产的芯片、智能设备或者软件可能在设计制造阶段就被故意预埋了“后门”,厂商可以通过特定信号对设备进行远程操控,如自动开启摄像头、麦克风,或命令后台自动收集指定数据并回传。

后期破解:黑暗中的“眼睛”

个别厂家为方便后期维修维护,出厂时设置了允许远程访问的“后门”。这本是售后服务功能,但如果管理不善或被第三方恶意破解,这个“后门”就会在黑暗角落窥视窃取敏感信息数据。

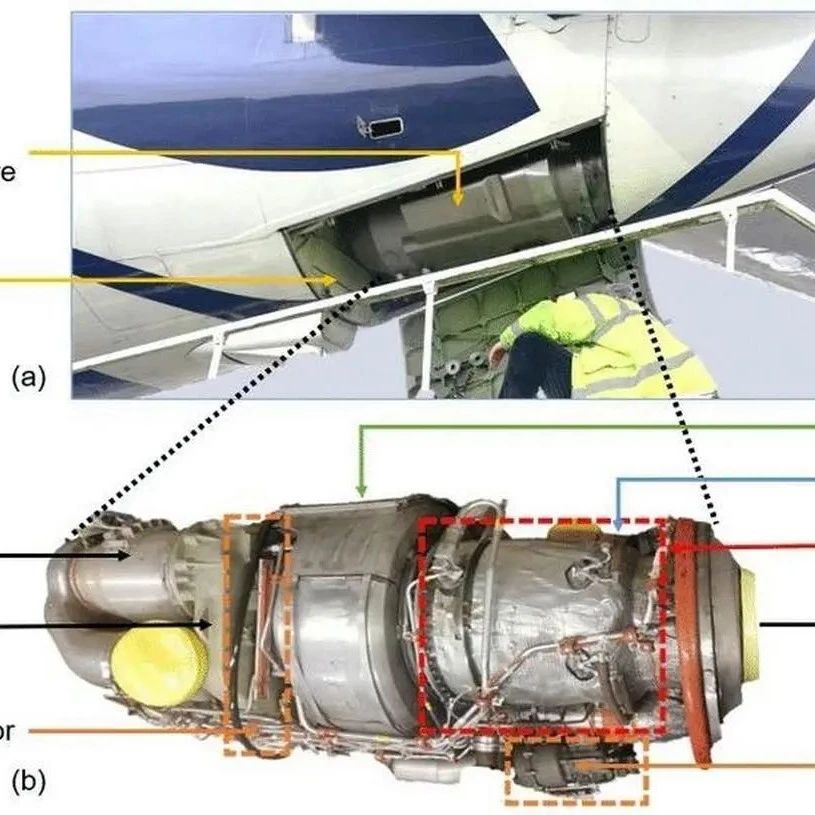

暗中植入:供应链中“投毒”

个别不法分子可能利用软件更新渠道、污染开源代码库或在供应链环节篡改代码等方式,在设备使用过程中植入“后门”,同样可以达到非法操控设备、窃取秘密的目的。

如何筑牢安全防线?

国家安全部强调,智能设备与信息系统的安全与每个人息息相关,更关乎国家安全。公众需时刻保持警惕,提升国家安全意识,主动防范 “技术后门” 窃密风险。

文中也给出了防范建议:针对重点涉密岗位,建议采用自主可控的芯片和国产操作系统,从源头规避境外软硬件的 “后门” 威胁。

同时,可通过一些技术手段强化防护,例如:

制定完善的补丁更新策略;

定期对操作系统进行安全更新;

常态化检查设备运行日志,及时发现异常;

实时监控网络异常流量,阻断可疑连接。

END

点击了解活动详情

点击了解活动详情往期精选:

请点下【♡】给小编加鸡腿