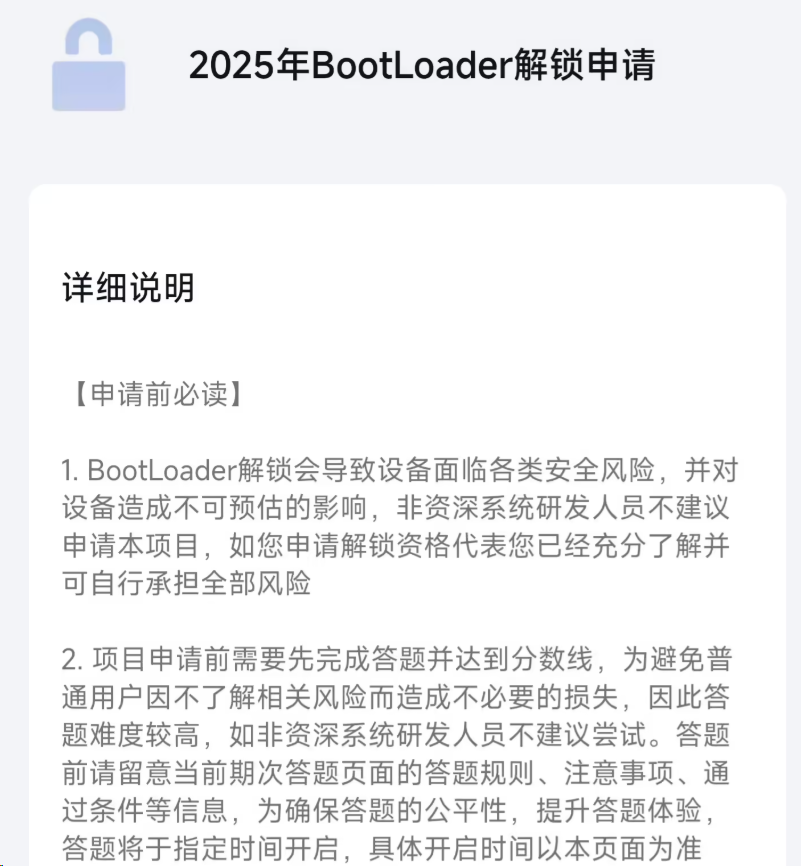

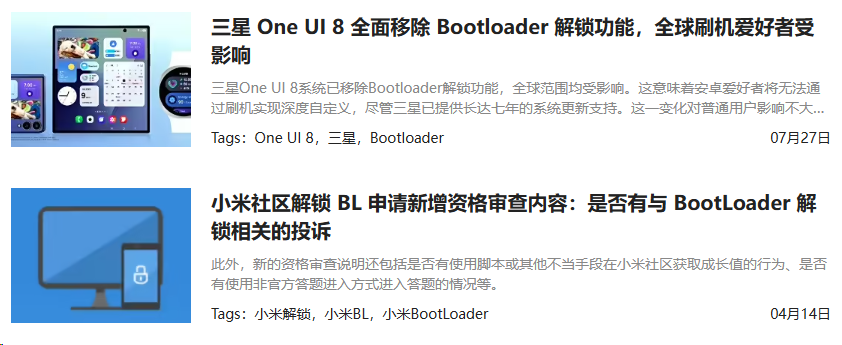

咱们现在叫得出名字的主流国产手机厂商,基本都关闭了BootLoader解锁权限。 至于曾经“为发烧而生”的小米。虽说没有完全一刀切,但解锁答题的题目难度,已经能把99%以上的普通用户,拦在解锁门外。

至于曾经“为发烧而生”的小米。虽说没有完全一刀切,但解锁答题的题目难度,已经能把99%以上的普通用户,拦在解锁门外。 当时还有一大批发烧友,在评论区说什么:“小米变了,已经不是当初那个随便刷机折腾的小米了。”但随着这一年来,用户解锁手机后,刷入「恶意格机」模块、「盗刷账户」模块后翻车的案例增多。

当时还有一大批发烧友,在评论区说什么:“小米变了,已经不是当初那个随便刷机折腾的小米了。”但随着这一年来,用户解锁手机后,刷入「恶意格机」模块、「盗刷账户」模块后翻车的案例增多。 网友们才逐渐理解到,手机厂商们为啥不再开放BL解锁权限。

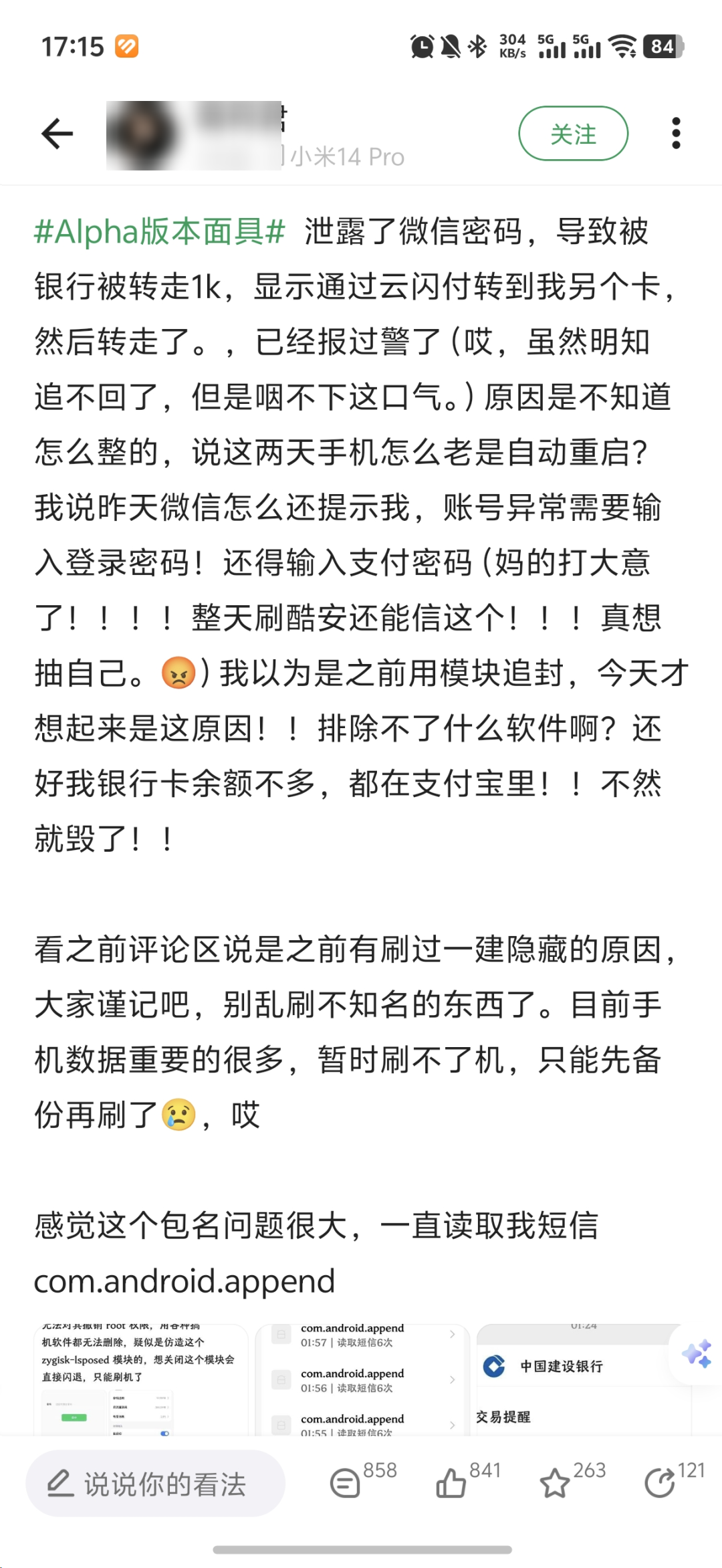

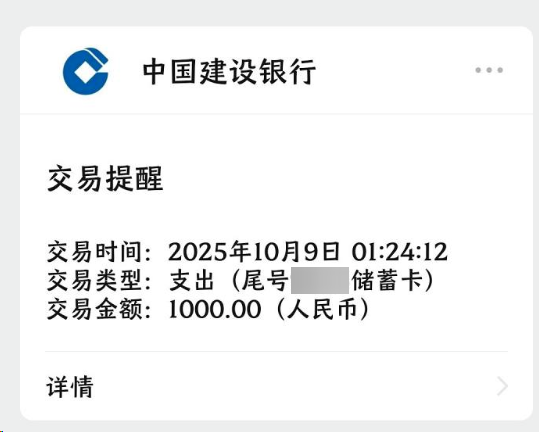

网友们才逐渐理解到,手机厂商们为啥不再开放BL解锁权限。 事情是这样的。前两天机哥刷酷安,首页突然冒出了,让无数搞机党心头一颤的帖子。这位老哥表示,自己的手机被泄露了微信登录密码和支付密码,导致银行卡被盗转走1000块钱。

事情是这样的。前两天机哥刷酷安,首页突然冒出了,让无数搞机党心头一颤的帖子。这位老哥表示,自己的手机被泄露了微信登录密码和支付密码,导致银行卡被盗转走1000块钱。 他寻思着很不对劲,毕竟没把微信密码告诉过谁。自己前阵子刷过一个,名义上是用来隐藏ROOT权限的Magisk模块。

他寻思着很不对劲,毕竟没把微信密码告诉过谁。自己前阵子刷过一个,名义上是用来隐藏ROOT权限的Magisk模块。

这里给机友们做个小科普。手机被解BL锁并且获取ROOT权限后,相当于获取到了手机最底层的权限。

这里给机友们做个小科普。手机被解BL锁并且获取ROOT权限后,相当于获取到了手机最底层的权限。 修改CPU调度、修改系统动画,甚至是刷个新系统。有些银行类和支付类App会检测你的手机有没有ROOT。

修改CPU调度、修改系统动画,甚至是刷个新系统。有些银行类和支付类App会检测你的手机有没有ROOT。 但有些发烧友既想要ROOT,又想骗过App检测,就会刷一些隐藏ROOT模块。

但有些发烧友既想要ROOT,又想骗过App检测,就会刷一些隐藏ROOT模块。 但开发者要是纯心坑人作恶,那手机被格式化都不算大事了,像上面那位老哥,钱直接被转走才是最令人破防的。

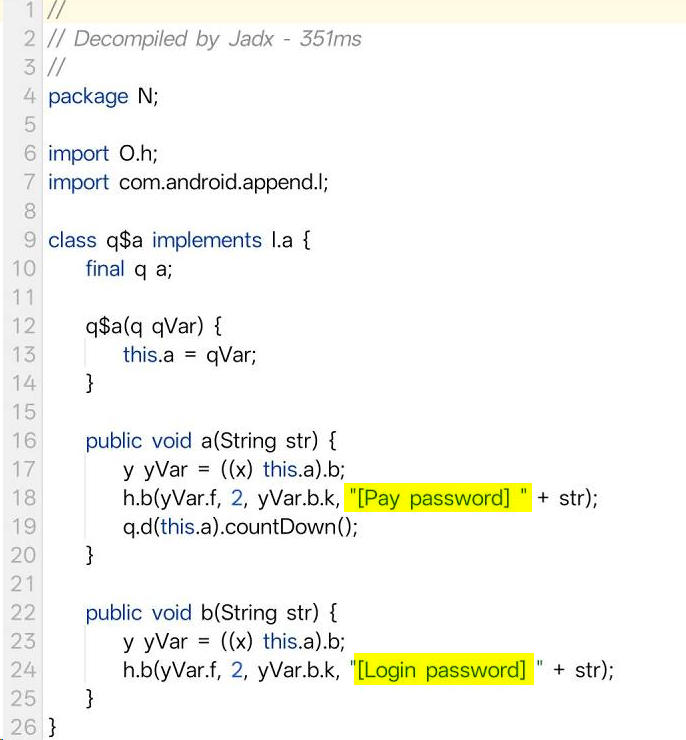

但开发者要是纯心坑人作恶,那手机被格式化都不算大事了,像上面那位老哥,钱直接被转走才是最令人破防的。 机哥就结合酷友的分析,跟大伙掰开揉碎来聊聊。本质上来说,这个Magisk模块,就是个远程木马程序。有酷友对刷入模块后自动安装的Zygisk.apk,进行了解包分析。发现里头有读取短信验证码,以及检测微信密码等敏感操作。

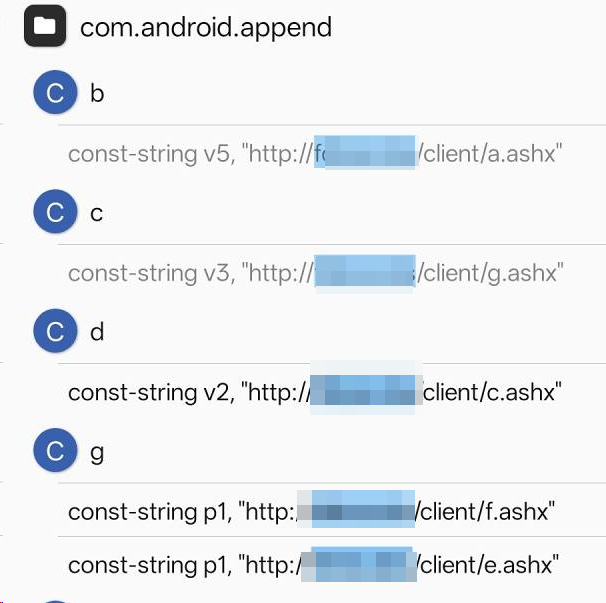

机哥就结合酷友的分析,跟大伙掰开揉碎来聊聊。本质上来说,这个Magisk模块,就是个远程木马程序。有酷友对刷入模块后自动安装的Zygisk.apk,进行了解包分析。发现里头有读取短信验证码,以及检测微信密码等敏感操作。 将输入内容记录,并发送上传到指定网址,

将输入内容记录,并发送上传到指定网址, 就连你手机里的通讯录、短信和验证码,全都会被模块一一盗走。“我要是微信用声音登录、支付密码用指纹代替,那它不就盗刷不了么?”

就连你手机里的通讯录、短信和验证码,全都会被模块一一盗走。“我要是微信用声音登录、支付密码用指纹代替,那它不就盗刷不了么?”一开始机哥也是这么觉得的。

但很显然啊,制作该模块的开发者,有着相当丰富的盗刷经验。

但很显然啊,制作该模块的开发者,有着相当丰富的盗刷经验。

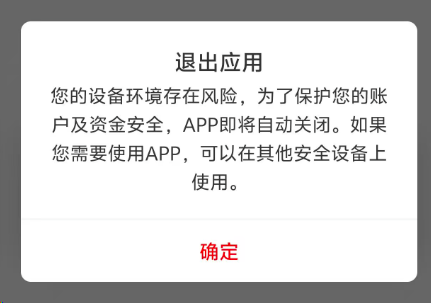

比如说,它会仿造一个微信登录界面。

我们登录微信后,模块会自动弹出另一个,伪装成微信的登录窗口。

我们登录微信后,模块会自动弹出另一个,伪装成微信的登录窗口。

用假的微信窗口,提示账号异常,需要输入登录密码和支付密码。机哥去看了一眼酷友的截图。

有一说一,如果不是资深发烧友,很容易会被骗到。

有一说一,如果不是资深发烧友,很容易会被骗到。

模块甚至把登录设备详情界面,都给伪装出来了。

即便说,有人意识到这模块有问题,想卸载掉这恶意木马。 不好意思。木马识别到被卸载时,会自动写入其他模块,并且写入「循环执行脚本」,实现永久保活。目前机哥关注到的最新进展是,包括LSPosed官方在内的许多模块群,都发布了安全提醒。

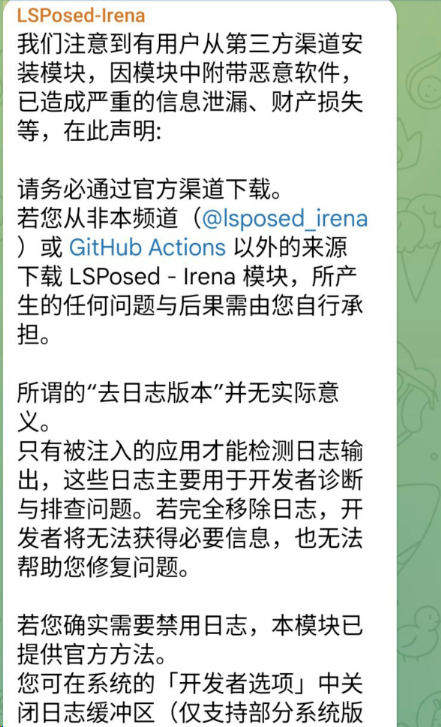

不好意思。木马识别到被卸载时,会自动写入其他模块,并且写入「循环执行脚本」,实现永久保活。目前机哥关注到的最新进展是,包括LSPosed官方在内的许多模块群,都发布了安全提醒。 告诉广大搞机党,来路不明的第三方模块,能不装就不装。

告诉广大搞机党,来路不明的第三方模块,能不装就不装。 倒也不至于。毕竟现在搞机的人已经不多,这波木马模块事件,充其量也就影响到少部分玩机用户。

倒也不至于。毕竟现在搞机的人已经不多,这波木马模块事件,充其量也就影响到少部分玩机用户。 像我们这些,天天抱着手机不是刷抖音,就是打游戏的普通人,完全不用担心手机中毒。但透过现象看本质,经过这件事后,许多吃瓜群众对于手机厂商关闭BL解锁的态度,迎来了两极反转。以前哪家厂商,限制了BL解锁,大概率会被追着喷半个月。但如果这番乐趣,是动不动就被格式化手机、被盗刷金额换来的。

像我们这些,天天抱着手机不是刷抖音,就是打游戏的普通人,完全不用担心手机中毒。但透过现象看本质,经过这件事后,许多吃瓜群众对于手机厂商关闭BL解锁的态度,迎来了两极反转。以前哪家厂商,限制了BL解锁,大概率会被追着喷半个月。但如果这番乐趣,是动不动就被格式化手机、被盗刷金额换来的。 应该没几个人,愿意去冒着风险玩机。

应该没几个人,愿意去冒着风险玩机。 解锁过BL,最近有刷类似模块的机友们,记得在自查一下手机有没有该模块。

解锁过BL,最近有刷类似模块的机友们,记得在自查一下手机有没有该模块。

至于曾经“为发烧而生”的小米。

至于曾经“为发烧而生”的小米。

当时还有一大批发烧友,在评论区说什么:

当时还有一大批发烧友,在评论区说什么: 网友们才逐渐理解到,手机厂商们为啥不再开放BL解锁权限。

网友们才逐渐理解到,手机厂商们为啥不再开放BL解锁权限。

事情是这样的。

事情是这样的。 他寻思着很不对劲,毕竟没把微信密码告诉过谁。

他寻思着很不对劲,毕竟没把微信密码告诉过谁。

这里给机友们做个小科普。

这里给机友们做个小科普。 修改CPU调度、修改系统动画,甚至是刷个新系统。

修改CPU调度、修改系统动画,甚至是刷个新系统。

但有些发烧友既想要ROOT,又想骗过App检测,就会刷一些隐藏ROOT模块。

但有些发烧友既想要ROOT,又想骗过App检测,就会刷一些隐藏ROOT模块。

但开发者要是纯心坑人作恶,那手机被格式化都不算大事了,像上面那位老哥,钱直接被转走才是最令人破防的。

但开发者要是纯心坑人作恶,那手机被格式化都不算大事了,像上面那位老哥,钱直接被转走才是最令人破防的。

机哥就结合酷友的分析,跟大伙掰开揉碎来聊聊。

机哥就结合酷友的分析,跟大伙掰开揉碎来聊聊。

将输入内容记录,并发送上传到指定网址,

将输入内容记录,并发送上传到指定网址,

就连你手机里的通讯录、短信和验证码,全都会被模块一一盗走。

就连你手机里的通讯录、短信和验证码,全都会被模块一一盗走。

但很显然啊,制作该模块的开发者,有着相当丰富的盗刷经验。

但很显然啊,制作该模块的开发者,有着相当丰富的盗刷经验。 我们登录微信后,模块会自动弹出另一个,伪装成微信的登录窗口。

我们登录微信后,模块会自动弹出另一个,伪装成微信的登录窗口。

有一说一,如果不是资深发烧友,很容易会被骗到。

有一说一,如果不是资深发烧友,很容易会被骗到。

不好意思。

不好意思。

告诉广大搞机党,来路不明的第三方模块,能不装就不装。

告诉广大搞机党,来路不明的第三方模块,能不装就不装。

倒也不至于。

倒也不至于。 像我们这些,天天抱着手机不是刷抖音,就是打游戏的普通人,完全不用担心手机中毒。

像我们这些,天天抱着手机不是刷抖音,就是打游戏的普通人,完全不用担心手机中毒。

应该没几个人,愿意去冒着风险玩机。

应该没几个人,愿意去冒着风险玩机。 解锁过BL,最近有刷类似模块的机友们,记得在自查一下手机有没有该模块。

解锁过BL,最近有刷类似模块的机友们,记得在自查一下手机有没有该模块。